숨겨진 데이터의 실체: Full File System추출을 통해 드러난 정보들

모바일 기기 포렌식에서 사용되는 추출 방식은 Full File System과Logical두 가지로 나뉩니다. iOS 및 Android 기기의 활용이 법 집행기관 수사와 기업 조사 전반으로 확대되면서, 두 방식의 차이를 이해하는 것이 더욱 중요해지고 있습니다.

모바일 기기에서 확보된 증거는 사기, 지식재산권 침해, 정책 위반, 소송 대응, 보험 조사, 전자증거개시 등 다양한 조사에서 핵심적인 역할을 할 수 있습니다.

이러한 사건에서 모바일 기기 정보의 중요성을 고려하면, 어떤 추출 방식을 사용할 수 있는지 이해하는 것이 중요합니다. Full File System과 Logical은 기기에서 확보되는 데이터의 범위와 내용에 있어 뚜렷한 차이가 있습니다.

Logical 방식은 표준 인터페이스를 통해 접근 가능한 사용자 데이터와 파일을 중심으로 이뤄집니다. 여기에는 연락처, SMS 메시지, 그리고 일부 애플리케이션 데이터가 포함됩니다. 반면 Full File System은 보다 폭넓은 데이터를 추출하는 방식입니다. 사용자가 직접 접근할 수 없는 파일 시스템 영역의 데이터까지 포함되며, Logical 방식에서 확인되는 사용자 생성 데이터는 물론 시스템 파일과 훨씬 광범위한 애플리케이션 데이터까지 수집할 수 있습니다.

이번 분석에서는 Magnet Process Quick Image (Logical방식)를 사용해 테스트 기기 데이터를 확보하고, Magnet Verakey를 통해 Full File System추출을 수행했습니다. 이후 각 추출 데이터는 Axiom Cyber 8.0.0.39753에서 분석했습니다.

이제 추출된 데이터의 전체 규모를 비교해 보겠습니다.

Logical 추출

Full File System추출

전반적으로 두 추출 방식은 뚜렷한 차이를 보입니다. 이제 주요 차이점을 중심으로 비교해 보겠습니다.

이메일 및 캘린더

Logical 추출

Full File System추출

이 아티팩트 범주에서는 두 추출 방식의 차이가 분명하게 드러납니다. 두 방식 모두 캘린더 데이터는 확보되었지만, Gmail 이메일은 Full File System 추출에서만 확인되었습니다.

예를 들어 지식재산권 침해 조사에서 이메일을 수집하지 않았다면, 직원과 외부 인물 간의 커뮤니케이션은 확인되지 않았을 가능성이 큽니다. 실제 한 사건에서 Full File System 추출과 Magnet Axiom을 활용해 증거를 분석한 결과, 해당 직원이 회사에서 제공한 계정이 아닌 별도의 이메일 계정을 사용하고 있었던 사실이 확인되었습니다. 기기에서 확보된 이메일은 접촉 내역의 타임라인을 재구성하는데 활용되었고, 공모자를 특정하는데도 기여했습니다. 또한, 탈취된 지식재산의 협상 가격까지 파악하는 데 중요한 역할을 했습니다.

위치 정보

Logical 추출

Full File System추출

이번에도 Full File System추출에서는 훨씬 더 다양한 아티팩트 범주가 확인되었습니다.

위치 데이터는 다양한 조사에서 매우 유용하게 활용되는 핵심 아티팩트입니다. 내부 조사에서는 직원의 위치 관련 진술을 검증하거나 반박하는 객관적 근거로 사용할 수 있습니다. 예를 들어, 아래와 같은 위치 데이터는 Logical추출에서는 확인되지 않지만, 사건의 핵심 사실을 입증하는 데 결정적인 역할을 할 수 있습니다.

커뮤니케이션

모바일 기기에서 확보할 수 있는 데이터 중에서도 커뮤니케이션 데이터는 가장 중요한 분석 대상 중 하나입니다. 이번 사례에서도 Full File System 추출이 훨씬 더 많은 데이터를 확보했습니다.

Logical 추출

Full File System추출

커뮤니케이션 데이터 역시 다양한 조사에서 중요한 아티팩트 범주에 해당합니다. Full File System추출에서는 Logical 추출보다 훨씬 폭넓은 커뮤니케이션 데이터를 확보할 수 있습니다. 특히 Snapchat, Signal, Facebook Messenger와 같은 서드파티 메신저 애플리케이션의 데이터는 대부분 Full File System 추출을 통해서만 확인됩니다. 이러한 커뮤니케이션 기록은 공모자 간의 상호작용을 파악하는데 도움이 되며, 활동 타임라인을 재구성하는 데에도 활용될 수 있습니다. 경우에 따라 이미지 등 추가 증거를 제공하기도 합니다. (아래 예시 참고)

실제 한 사례에서는 Full file system 추출과 Magnet Axiom을 통해 분석한 결과, 한 직원이 서드파티 메신저를 통해 스미싱 메시지에 응답한 사실이 확인되었습니다. 이후 해당 직원이 인증에 필요한 정보를 입력하면서 계정 정보가 탈취되었고, 이 일련의 상호작용은 Full File System 추출에서만 확인할 수 있었습니다.

테스트 데이터로 다시 돌아가 보면, Full File System 추출에서만 확인되는 Snapchat 메시지에 사건과 관련될 수 있는 대화 내용이 포함되어 있었습니다.

웹 활동

또 하나 주목할 만한 아티팩트는 기기에서 확인되는 웹 브라우저 활동입니다.

Logical 추출

Full File System추출

이 사례에서 드러나는 차이는 기기에서 확보되는 데이터의 범위입니다. Logical 추출에서도 일부 웹 브라우저 활동은 확인되지만, Full File System 추출에서는 훨씬 더 폭넓은 정보가 확인됩니다.

이 사례에서 해당 기기는 웹사이트 https://helka.finna.fi/ 에 접속된 기록이 있었지만, 이 정보는 Logical 추출에서는 확인되지 않았습니다.

특정 웹사이트에 접속한 행위 자체가 데이터 수집과 사건의 전모를 파악하는데 중요한 단서가 될 수 있습니다. 웹 브라우저 기록은 내부 부정 행위 조사, 사고 대응, 소송 지원 등 다양한 조사에서 유용하게 활용됩니다. 기기에서 이루어진 활동을 보다 정확하게 파악하려면 Full file system 추출이 필요합니다.

“Safari iCloud Devices”와 “Safari iCloud Tabs”는 이 사례에서 추가 단서를 제공할 수 있는 아티팩트 범주입니다. Safari iCloud Tabs에는 브라우저에서 열렸고 iCloud 계정으로 동기화된 탭 정보가 포함됩니다. 동기화된 탭은 해당 iCloud 계정에 로그인된 모든 기기에서 확인할 수 있습니다. Safari iCloud Devices에는 해당 iCloud 계정과 연동된 기기 정보가 저장됩니다. 각 기기는 계정에 동기화된 브라우저 탭에 접근할 수 있습니다. 따라서, 이 두 범주를 더 면밀히 분석하면 추가적인 물리적 기기나 iCloud 계정 등 조사 범위를 확장해야 할 대상을 식별하는 데 도움이 될 수 있습니다.

시스템 정보

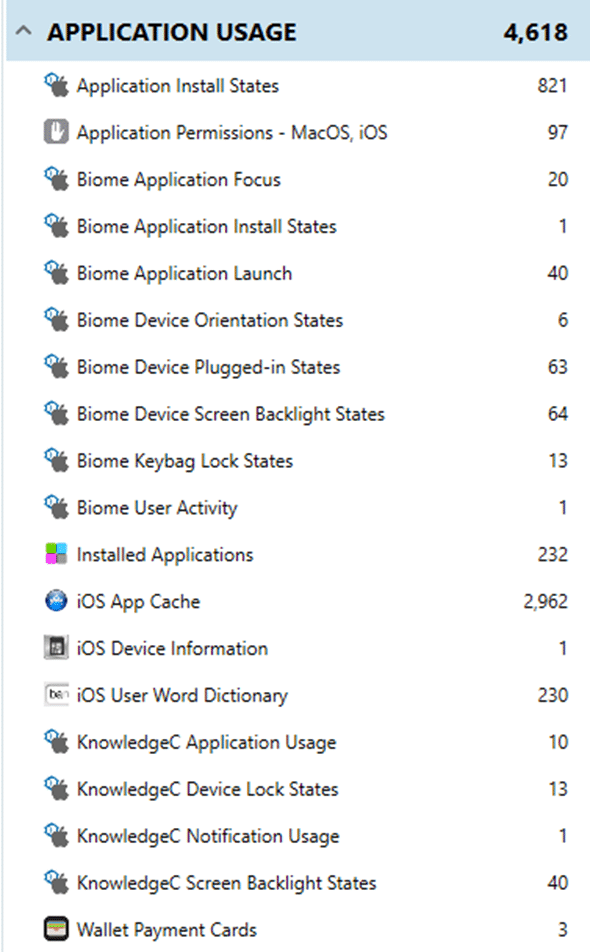

마지막 범주에서는 iOS 시스템에서만 기록되며 사용자에게는 보이지 않는 정보를 살펴보겠습니다. 먼저 운영체제 및 애플리케이션 사용 내역으로 분류된 데이터를 확인해 보겠습니다.

Logical 추출

Full File System 추출의 경우

그렇다면 왜 시스템 정보와 애플리케이션 사용 내역이 중요할까요? 다음은 Full File System 추출에서만 확인할 수 있는 아티팩트의 예시입니다.

Biome 애플리케이션 실행 아티팩트에서는 사용자가 MobileSMS 애플리케이션을 실행한 정확한 날짜와 시간을 확인할 수 있습니다. 이러한 타임스탬프는 조사 타임라인에서 특정 사건의 발생 시점을 특정하는 데 중요한 역할을 합니다. 또한 이러한 시스템 데이터에는 기기의 잠금 및 잠금 해제 시각도 포함됩니다. 이처럼 세부 정보는 교통사고와 같은 사건에서 특히 중요할 수 있습니다. 예를 들어, 사고 발생 시점에 운전자가 실제로 기기를 조작하고 있었는지를 입증할 수 있다면, 사건 경위를 이해하는 데 결정적인 단서가 됩니다. 이러한 정보는 Full File System추출에서만 확보할 수 있습니다.

앞서 살펴본 “커뮤니케이션” 섹션을 다시 떠올려 보면, Full File System 추출에서 KnowledgeC와 Biome 데이터가 확보된다는 점은 추가적인 커뮤니케이션 정보를 제공할 수 있음을 의미합니다. KnowledgeC 데이터에는 사용자의 생활 패턴과 관련된 다양한 기록이 저장되며, 특히 “AppIntents” 영역에는 삭제되었거나 마스킹된 메시지의 흔적이 남아 있을 가능성이 있습니다. iOS 16에서 도입된 Biome 데이터는 AppIntents, SiriIntents, UserActivity 등 여러 위치에 저장될 수 있으며, 송수신 메시지의 내용이 기록될 수 있습니다.

결론적으로, Magnet Verakey를 통해 수행한 iOS 기기의 Full File System 추출은 기존 Logical 추출에 비해서 분명한 이점을 제공합니다. Full File System을 보다 포괄적으로 확보함으로써, 분석 과정에서 핵심적인 역할을 할 수 있는 데이터를 놓치지 않을 수 있습니다. 이번 사례에서는 Verakey 추출을 통해 이메일, 위치 정보, 커뮤니케이션, 웹 활동, 시스템 정보 등이 추가로 확인되었으며, 이는 조사에 결정적인 단서가 되거나 법적 요청(eDiscovery)에 직접적으로 대응하는 핵심 자료가 될 수 있습니다.

관련 자료

- HaystackID는 중대한 조사 사건에서 전문성을 발휘하며, Verakey제품을 포함하여 Magnet Forensics와의 파트너십을 기반으로 한 서비스를 수행하고 있습니다.

- Magnet Verakey 에 대한 자세한 정보와 데모 신청은 아래 링크에서 확인하실 수 있습니다.