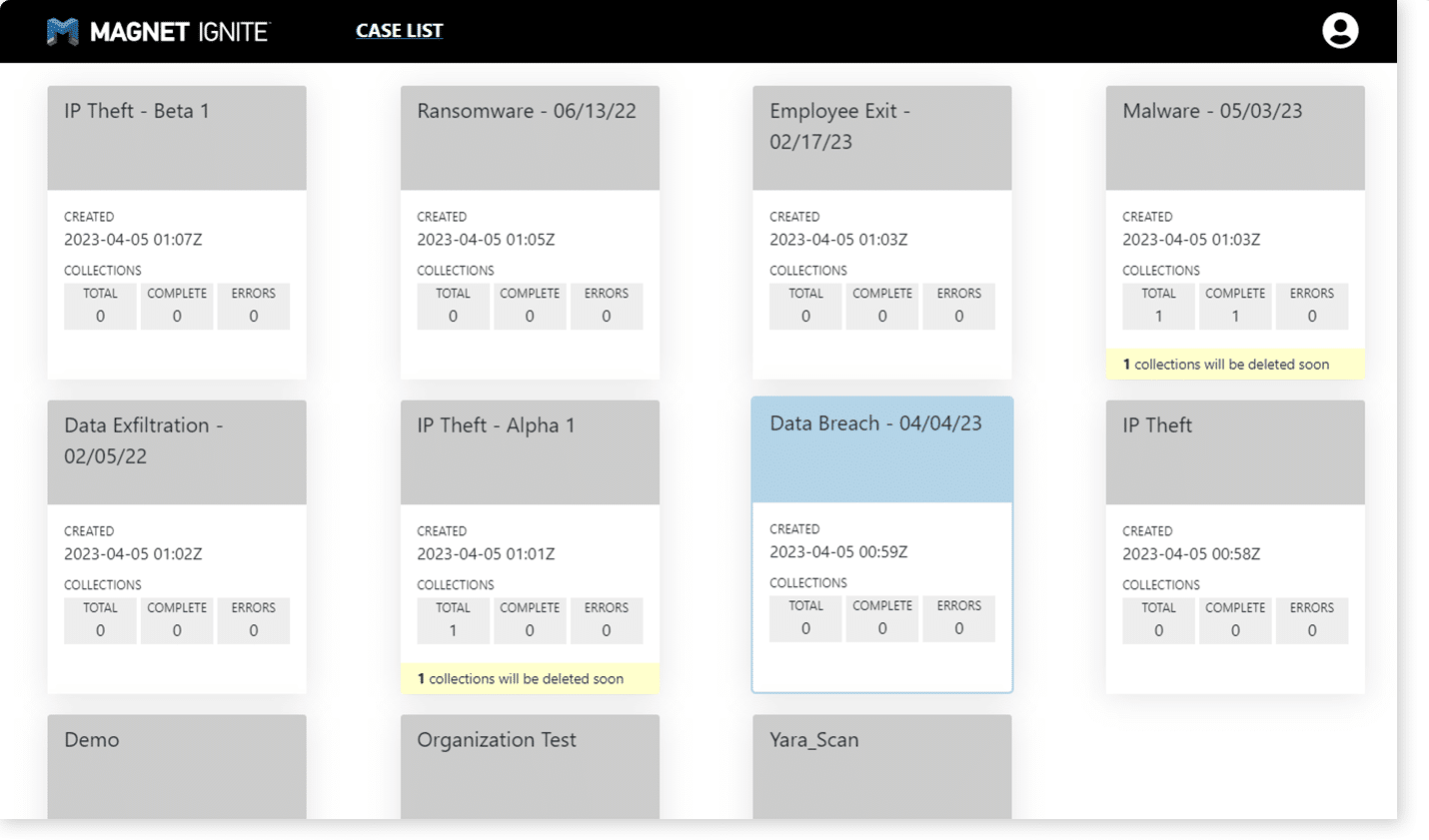

Évaluer rapidement les incidents de sécurité

Effectuez des analyses rapides et à distance des terminaux afin de déterminer l’étendue d’un incident de sécurité et les étapes à suivre pour la reprise d’activité et la collecte de preuves numériques.

Une récente enquête menée auprès de professionnels de la cybersécurité révèle que le défi numéro 1 en matière de réponse aux incidents est la détermination de l’étendue d’un incident.*

70 % des clients ont déclaré avoir gagné du temps sur la collecte des données et le balayage initial des points terminaux avec IGNITE par rapport à l’analyse criminalistique traditionnelle.**

Obtenez rapidement des informations de criminalistique

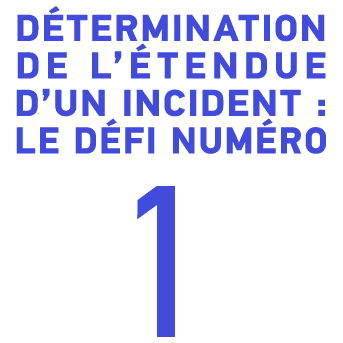

Collectez et examinez la RAM ainsi que les artéfacts relatifs aux interventions en cas d’incidents, à l’activité du réseau, aux journaux de fichiers, au système réel, etc.

Les catégories d’artefacts permettent d’effectuer des collectes rapides pour des enquêtes spécifiques qui peuvent être exploitées par l’ensemble de l’équipe.

PRINCIPAUX POINTS À RETENIR

- Accédez rapidement à des informations criminalistiques qui vous aideront à réduire votre temps moyen de réparation.

- Acquérez des artefacts à partir de la mémoire vive et des disques durs pour obtenir un tableau complet de l’incident.

- Dotez l’ensemble du personnel de sécurité d’outils permettant d’évaluer la portée des incidents.

Faites évoluer votre outil quand vous en avez besoin

IGNITE étant une solution basée sur le cloud, elle peut instantanément s’adapter à la taille et à la portée de votre enquête. IGNITE ne nécessite aucune maintenance ni aucun investissement matériel.

Les collectes mondiales sont simplifiées grâce aux régions AWS sélectionnables qui facilitent la collecte des données et vous permettent de respecter les exigences en matière de confidentialité et de résidence des données.

PRINCIPAUX POINTS À RETENIR

- Accédez à IGNITE de n’importe où, à n’importe quel moment.

- Adaptez votre utilisation d’IGNITE en fonction de vos enquêtes.

- Analysez à distance des points terminaux dans le monde entier.

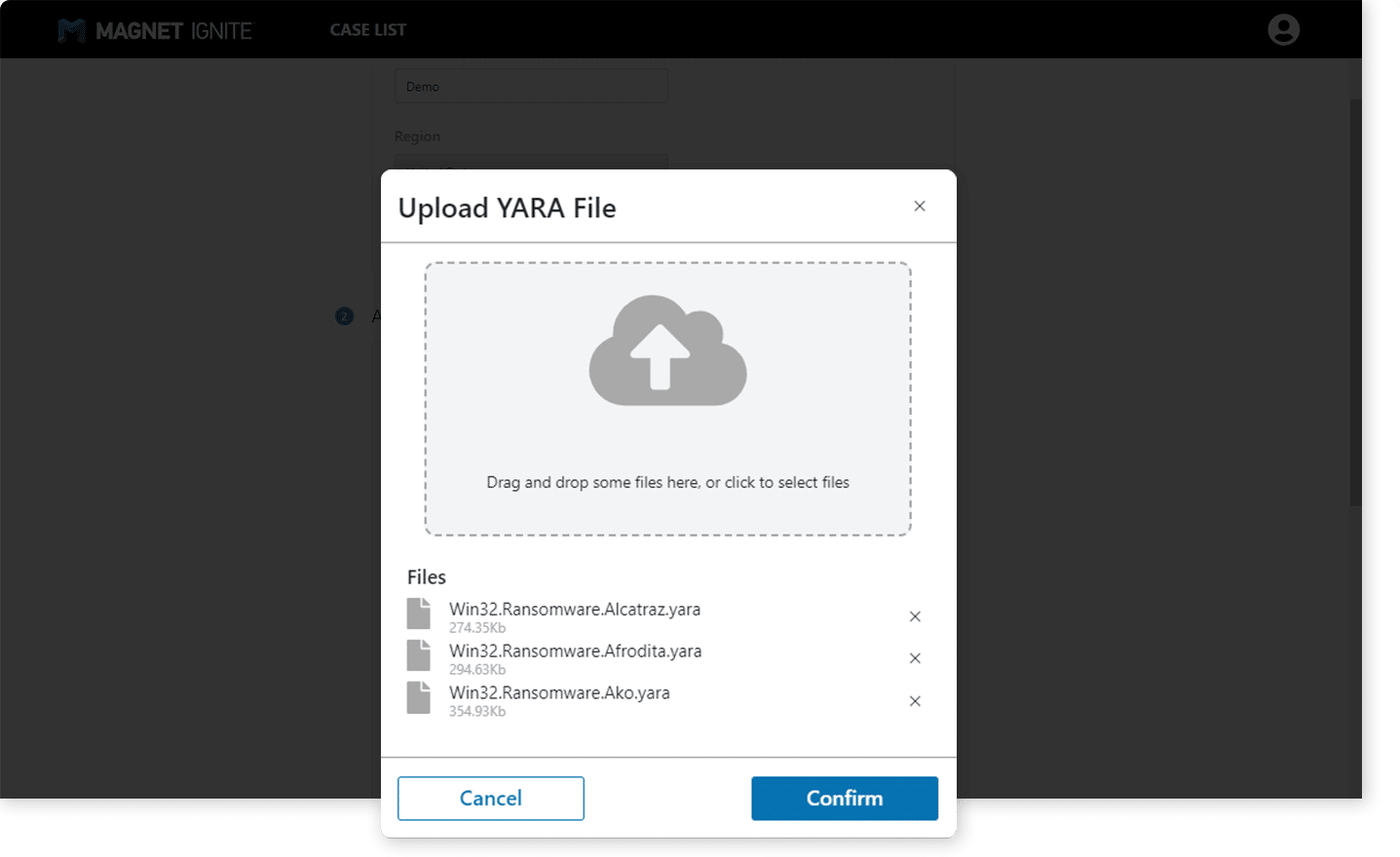

Faites apparaître les indicateurs de compromission

Appliquez les règles YARA aux données des points terminaux pour identifier rapidement les instances de logiciels malveillants et autres indicateurs de compromission.

Transférez facilement votre enquête vers Magnet AXIOM Cyber pour une analyse approfondie, le cas échéant.

PRINCIPAUX POINTS À RETENIR

- Effectuez une analyse avec des règles YARA personnalisées ou incluses pour identifier les menaces les plus récentes.

- Effectuez des recherches par mots clés et appliquez des filtres temporels pour trouver les preuves nécessaires à votre dossier.

- Exportez une base de données Magnet Forensics MFDB pour poursuivre votre enquête dans AXIOM Cyber.

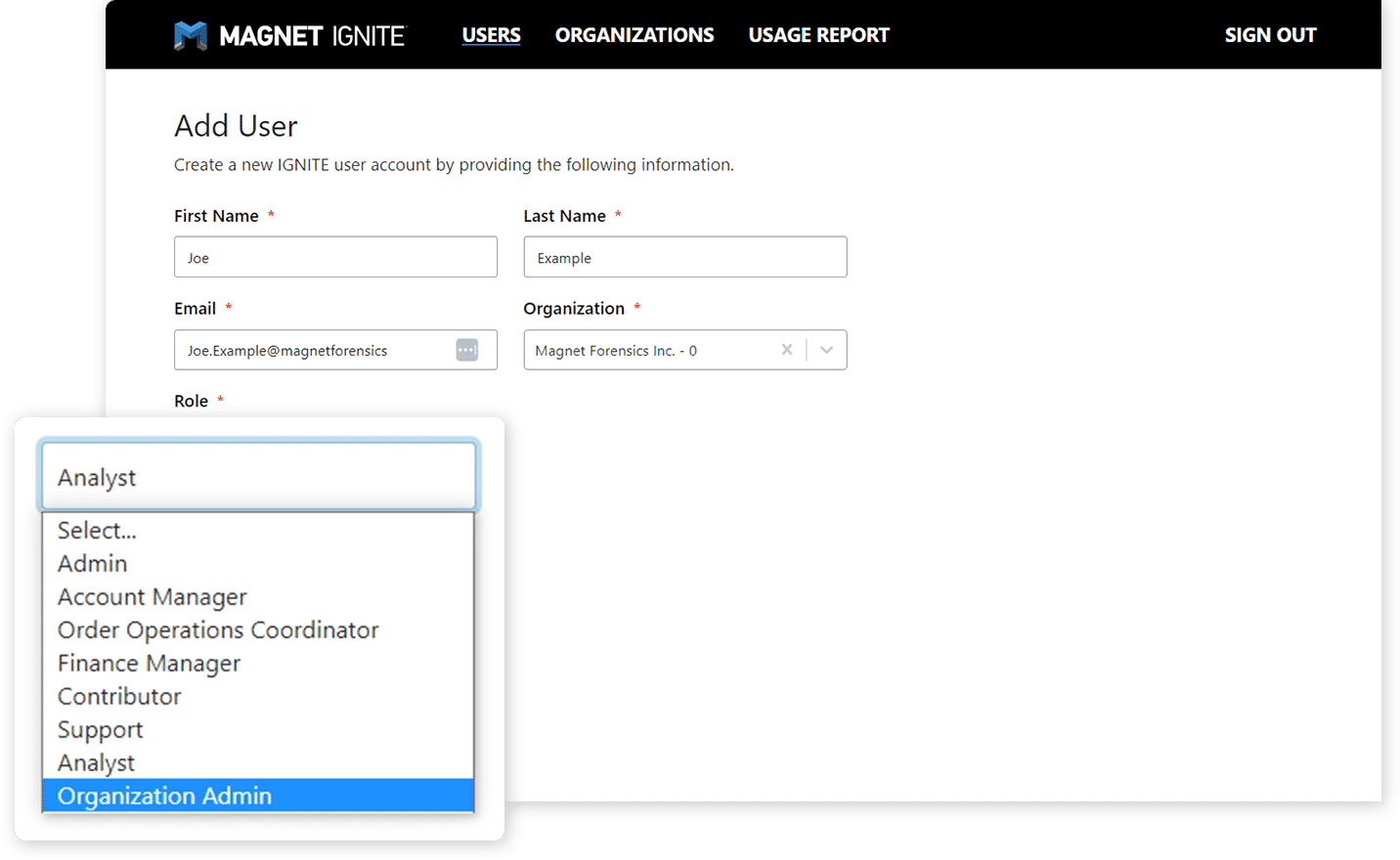

Collaboration et gestion d’équipe

La collecte rapide d’informations d’IGNITE peut être utilisée par plusieurs membres de votre équipe, sans coût supplémentaire ni exigence de licence.

Les administrateurs de l’organisation peuvent facilement ajouter ou supprimer des membres d’équipe et gérer les packages d’analyse pour s’assurer que l’équipe est prête à enquêter.

PRINCIPAUX POINTS À RETENIR

- Gérez facilement l’accès à votre compte d’entreprise et aux utilisateurs.

- Contrôlez l’utilisation et le solde du crédit

Témoignage des clients

Fortis utilise Magnet IGNITE pour accélérer le balayage des terminaux, ouvrant ainsi la voie à une récupération plus rapide

LIRE L’ÉTUDE DE CASTed Joffs

Responsable national de la réponse aux incidents

Fortis by Sentinel

Produits pour les entreprises

Obtenez une compréhension approfondie des incidents de sécurité grâce à une solution robuste de criminalistique numérique et de réponse aux incidents destinée aux entreprises qui ont besoin de collecter et d’analyser des preuves à partir de points terminaux distants, du Cloud, de l’Internet des objets et d’appareils mobiles.

Faites passer vos enquêtes DFIR à la vitesse supérieure grâce à la puissance de l’automatisation. Intégrez votre pile technologique à la puissance de traitement d’AXIOM Cyber Engine pour créer des flux de travail rationalisés.

COMMENCEZ VOTRE ESSAI DÈS AUJOURD’HUI

Découvrez comment Magnet IGNITE peut vous aider à accélérer le process de triage à distance et l’analyse initiale des terminaux affectés.

Magnet IGNITE utilise un système de crédits de scan pour fournir une solution flexible et évolutive sans coût fixe ou récurrent. Avec IGNITE, il vous suffit d’acheter un ensemble de crédits d’analyse et de commencer vos process d’analyse et de triage.